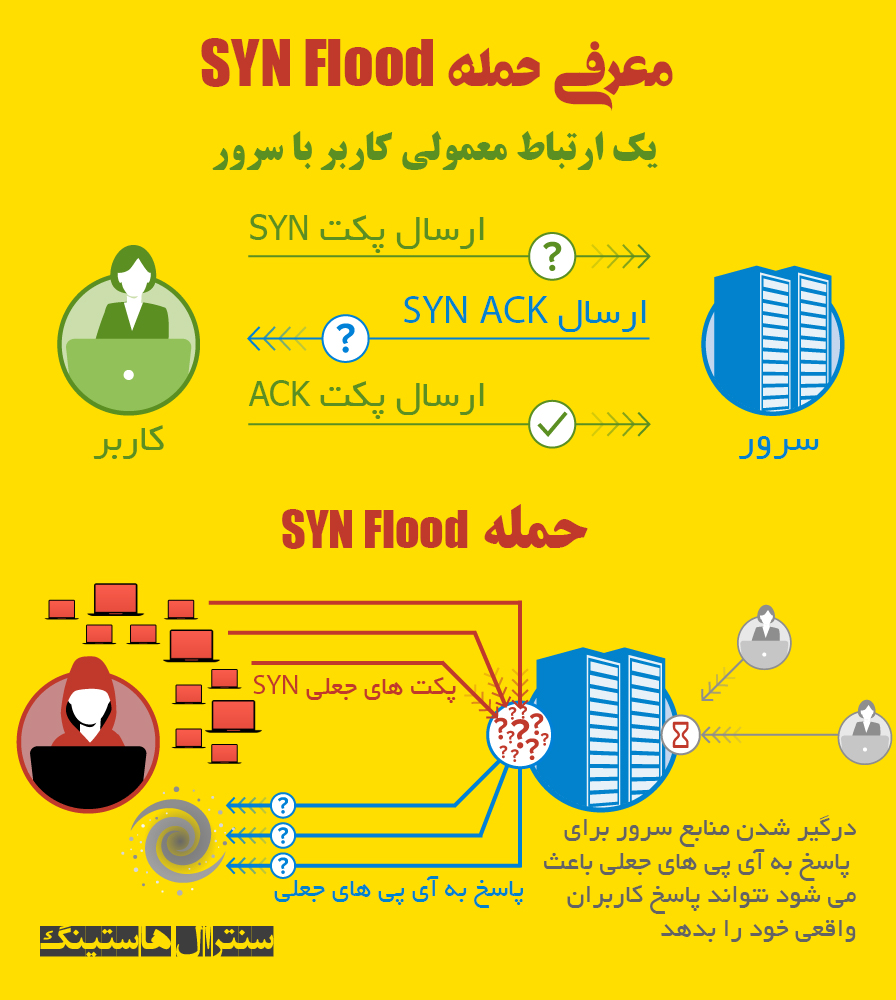

حملات SYN flood یکی از شایع ترین حملات DDoS در لایه 4 شبکه مدل OSI که مثل حمله ACK و دیگر حملات TCP مبتنی بر یک اتصال TCP است که یک اتصال TCP طبق مطالب گذشته دارای سه مرحله است:

اول کلاینت یک بسته SYN به سرور می فرستد.

دوم سرور یک بسته SYN ACK به کلاینت می فرستد.

سوم کلاینت یک بسته ACK به سرور می فرستد.

هنگامی که این سه مرحله به اتمام برسد یک ارتباط مشروع و قانونی بین سرور و کلاینت برقرار می شود که می توانند به تبادل اطلاعات بپردازند. تمامی سرور ها دارای محدودیت در کانکشن های باز می باشند که این محدودیت می تواند به دلایلی همچون محدودیت های سخت افزاری و یا پیکربندی تنظیمات سرور باشد.

در یک حمله SYN flood که اکثرا با آی پی های جعلی انجام می شود مرحله اول اتصال انجام می شود؛ یعنی درخواست SYN ارسال می شود ولی مرحله دوم اتصال انجام نمی شود و سرور در انتظار تکمیل ارتباط می ماند و به نوعی کانکشن نیمه باز می ماند، اگر میزان کانکشن های نیمه باز افزایش یابد محدودیت کانکشن ها تمام می شود و هیچ جای خالی برای ایحاد یک کانکشن جدید بین سرور و کاربران واقعی آنها نمی ماند و به اصطلاح سرور DOWN می شود.

در مثال زیر پکت های ارسالی به سرور فرضی با آی پی 10.100.101.102 را مشاهده می کند که تحت حمله SYN flood قرار گرفته است: